-

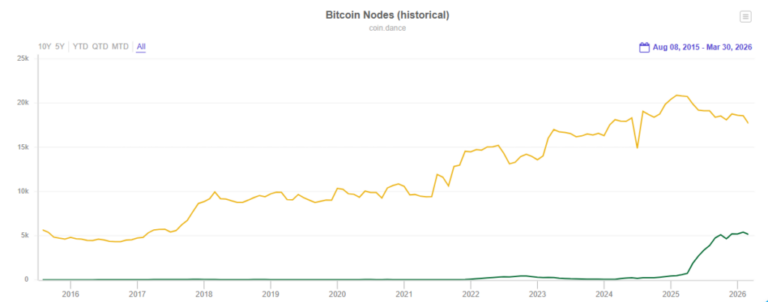

Google estimó que hacen falta menos de 500.000 cúbits físicos para romper a Bitcoin.

-

La investigación de Google confirma que Ethereum es más vulnerable que Bitcoin contra la cuántica.

El 31 de marzo, el equipo de Google Quantum AI publicó un nuevo estudio en el que señala que una computadora cuántica podría romper una clave pública de Bitcoin en menos de 9 minutos, inferior al tiempo promedio en que tarda en minarse un nuevo bloque.

La investigación fue encabezada por Ryan Babbush y Hartmut Neven, con colaboración de investigadores de UC Berkeley, la Fundación Ethereum y la Universidad de Stanford, titulada «Asegurando las criptomonedas de curva elíptica frente a vulnerabilidades cuánticas: estimaciones de recursos y mitigaciones».

El hallazgo central es numérico. Conforme al paper, el algoritmo de Shor (el método cuántico que permite derivar una clave privada a partir de una clave pública) puede ejecutarse para romper el algoritmo ECDLP-256 (el estándar que usa Bitcoin) con menos de 1.200 cúbits lógicos y 90 millones de puertas Toffoli, o alternativamente con menos de 1.450 cúbits lógicos y 70 millones de puertas Toffoli.

Un cúbit lógico es una unidad de cómputo cuántico con corrección de errores integrada, construida a partir de cientos o miles de cúbits físicos individuales; las puertas Toffoli son las operaciones elementales más costosas del algoritmo de Shor y determinan cuánto tiempo tarda en ejecutarse.

Traducido a hardware físico, el estudio estima que esos circuitos podrían ejecutarse en una arquitectura de cúbits superconductores con menos de 500.000 cúbits físicos en cuestión de minutos.

Según Google, eso representa una reducción de casi 20 veces respecto a las estimaciones previas más eficientes para el mismo problema.

Las estimaciones de Google para la amenaza cuántica

El paper introduce además una distinción operativa relevante para Bitcoin. Los investigadores diferencian entre computadoras cuánticas de «reloj rápido» (como las basadas en cúbits superconductores, fotónicos o de silicio) y las de «reloj lento» (como las de átomos neutros o trampas de iones).

Las primeras ejecutan operaciones entre dos y tres órdenes de magnitud más rápido. Esa diferencia importa porque Bitcoin tiene un tiempo de bloque promedio de diez minutos: si una computadora cuántica puede derivar la clave privada de una transacción antes de que esa transacción quede registrada en la cadena, puede interceptarla y redirigir los fondos.

Google estima que una máquina superconductora con las capacidades descritas necesitaría unos nueve minutos para derivar una clave, lo que haría técnicamente posible ese tipo de ataque (denominado ataque en tránsito) contra transacciones en Bitcoin.

Un ataque en tránsito funciona así: cuando un usuario transmite una transacción, su clave pública queda expuesta en la red durante el tiempo que tarda en ser incluida en un bloque. En ese intervalo, una computadora cuántica suficientemente rápida podría derivar la clave privada correspondiente y emitir una transacción falsa que desvíe los fondos antes de que la original se confirme.

Hasta ahora, se asumía que ninguna máquina cuántica sería capaz de completar ese proceso dentro del bloque de diez minutos de Bitcoin. Los nuevos números de Google acortan esa brecha de forma considerable.

El estudio también señala que los 500.000 cúbits físicos estimados suponen condiciones de hardware relativamente conservadoras, consistentes con procesadores cuánticos que Google ya ha demostrado experimentalmente. Con arquitecturas más agresivas, el conteo podría descender por debajo de los 100.000 cúbits físicos, aunque ese tipo de hardware aún no existe a escala demostrada, según Google Quantum AI.

Google no publicó los circuitos que harían posible el ataque (para no entregar un manual a potenciales atacantes antes de que las redes vulnerables migren), pero sí incluyó pruebas criptográficas verificables públicamente que permiten a terceros confirmar que esos circuitos existen y producen los resultados declarados.

Ethereum, con una superficie de ataque más amplia

El paper de Google dedica una sección específica a Ethereum y, en coincidencia con lo que ya explicó CriptoNoticias, concluye que su exposición cuántica es más amplia que la de Bitcoin.

A diferencia de Bitcoin, donde el riesgo principal recae sobre las claves privadas de los usuarios, Ethereum combina ese riesgo con vulnerabilidades adicionales derivadas de su modelo de cuentas, sus contratos inteligentes y su mecanismo de consenso.

Según el estudio, los 1.000 contratos de mayor valor en la red acumulan unos 20,5 millones de ethers (ETH) vulnerables a ataques en reposo, y las claves administrativas de contratos que gestionan stablecoins y activos del mundo real (RWA), con un valor agregado superior a los 200.000 millones de dólares, quedan expuestas desde el momento en que realizan su primera transacción.

El mecanismo de consenso Prueba de Participación (PoS) de Ethereum también es vulnerable, ya que utiliza un esquema de firma llamada BLS sobre una curva elíptica que, conforme al análisis de Google, puede comprometerse con recursos similares a los requeridos para atacar Bitcoin.

El paper reconoce, sin embargo, que la Fundación Ethereum lleva ventaja en la transición a criptografía poscuántica respecto a Bitcoin, en parte porque cuenta con un liderazgo centralizado que puede coordinar cambios de protocolo con mayor agilidad.

¿La ventana de migración se estrecha? Opiniones encontradas

El estudio de Google Quantum AI concluye que el tiempo disponible para migrar criptomonedas a criptografía poscuántica (PQC), algoritmos diseñados para resistir ataques cuánticos, todavía supera el tiempo necesario para hacerlo, pero que el margen se reduce.

La migración es técnicamente viable dado que existen estándares PQC aprobados por el Instituto Nacional de Estándares y Tecnología de Estados Unidos (NIST) en 2024. Para Bitcoin específicamente, la propuesta BIP-360 plantea un nuevo tipo de dirección que ocultaría las claves públicas frente a ataques en reposo, aunque aún no tiene consenso en la comunidad.

El obstáculo no es solo técnico. Como advirtió ARK Invest en un informe publicado el 11 de marzo, elaborado junto a la firma de custodia Unchained, la gobernanza descentralizada de Bitcoin es simultáneamente su mayor fortaleza y su principal obstáculo para implementar cambios a tiempo.

ARK proyecta que la amenaza cuántica concreta llegaría en un plazo de entre 10 y 20 años, alineada con el consenso institucional de compañías como IBM, Microsoft y el NIST. Los nuevos papers reducen la cantidad de hardware que hará falta cuando llegue.

ARK también identificó que alrededor del 35% del suministro de BTC está en direcciones vulnerables, incluyendo 1,7 millones de BTC en el formato más antiguo de Bitcoin (P2PK), que expone las claves públicas directamente en la cadena y no puede migrarse si las claves privadas se han perdido. Esos fondos serían los primeros blancos de un ataque en reposo.

Las opiniones sobre la urgencia siguen divididas. Adam Back, cofundador de Blockstream, sitúa el riesgo a «una o dos décadas de distancia». Vitalik Buterin, cofundador de Ethereum, estima que podría llegar en 2028.

Lo que Google agrega al debate no es una fecha, sino una variable que se mueve más rápido de lo esperado: el costo del ataque.