-

La nueva herramienta está disponible sólo para redes que usen la Máquina Virtual de Ethereum (EVM).

-

Este mecanismo simula transacciones antes de que sean firmadas e identificaría riesgos potenciales.

La empresa Ledger, conocida por sus hardware wallets de autocustodia de bitcoin (BTC) y criptomonedas, anunció el 30 de abril el lanzamiento de una nueva función: Transaction Check (chequeo de transacciones).

Esta herramienta, presentada en X por Charles Guillemet, director de tecnología (CTO) de la compañía, busca mitigar los riesgos asociados a errores humanos durante la firma de transacciones, un punto vulnerable que ha sido explotado, por ejemplo, en el hackeo a la plataforma Bybit por atacantes del Grupo Lazarus, que se llevaron una cifra estimada de 1.500 millones de dólares en ethereum (ETH).

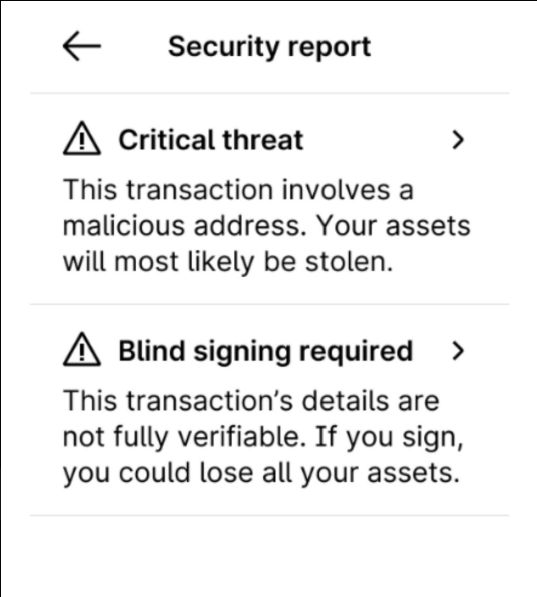

La función, descrita por el directivo de Ledger como una especie de «antivirus para transacciones criptográficas». combina simulaciones previas y verificaciones criptográficas para alertar a los usuarios sobre posibles amenazas antes de que confirmen una operación.

No obstante, la nueva implementación está operativa únicamente para operaciones vinculadas a redes que utilicen el estándar de la Máquina Virtual de Ethereum (EVM), como Ethereum, BNB Chain (BNB) o Polygon (POL), y está disponible solo para dos modelos de hardware wallets de Ledger, Flex y Stax:

Una respuesta a los riesgos de las transacciones

El modelo de seguridad de Ledger, basado en un chip de Elemento Seguro (SE), una pantalla y su sistema operativo propio, ha sido diseñado para proteger los activos digitales frente a ataques físicos o remotos cuando el dispositivo está en reposo.

Sin embargo, como señala Guillemet, «los mayores riesgos emergen cuando estás realizando transacciones activamente». Los atacantes aprovechan errores humanos, como la firma ciega de transacciones fraudulentas, para engañar a los usuarios.

Transaction Check aborda este desafío al permitir que las transacciones sean evaluadas antes de su firma. Cuando la función está activada en Ledger Live, la plataforma envía la operación a proveedores de simulación que analizan posibles amenazas. Posteriormente, el dispositivo verifica criptográficamente los resultados para garantizar su integridad.

«No podemos eliminar el error humano, pero podemos diseñar soluciones en torno a él», afirma Guillemet. Este proceso, según el reporte oficial de Ledger, ayudaría a los usuarios a tomar decisiones informadas, basadas en resultados concretos, en lugar de confiar ciegamente en lo que firman.

Según el anuncio oficial, la herramienta simula las transacciones antes de que sean firmadas, identifica riesgos potenciales y muestra los resultados en la interfaz del dispositivo, que es resistente a manipulaciones. «Transaction Check advierte si lo que estás a punto de firmar es potencialmente peligroso», explica el anuncio de Ledger.

La nueva herramienta de Ledger se complementa con otra característica de seguridad de la compañía: Clear Signing (firma clara), que permite a los usuarios comprender con claridad el contenido de las transacciones que están autorizando. Mientras Clear Signing se enfoca en la transparencia, ‘Transaction Check’ añade una capa proactiva de análisis de riesgos. «Juntas, crean una protección integral en cada etapa de una transacción», destaca Guillemet.

Contexto del hackeo a Bybit

El ataque a Bybit, al que hace referencia el CTO de Ledger, es un recordatorio de las vulnerabilidades que persisten en el ecosistema de la custodia de las criptomonedas. Este tipo de ataques, señalados por Guillemet como “man-in-the-middle” (hombre en el medio) suelen involucrar la interceptación de comunicaciones entre una persona y una plataforma o dispositivo, manipulando datos para inducir a la firma de transacciones fraudulentas.

En el caso de Bybit, el hackeo fue posible debido a que Lazarus consiguió el acceso a la computadora de un empleado de Safe, la empresa que custodiaba los fondos del exchange, permitiéndoles posteriormente inyectar código malicioso y sin mostrar señales evidentes de adulteración. Finalmente, con ese mecanismo, Lazarus vulneró la firma multisig empleada por Bybit, extrayendo los 1.500 millones de dólares.

Quizás, con esta función en sus manos, los directivos de Bybit al momento de aprobar esas operaciones en sus wallets de Ledger hubieran sido advertidos de una posible amenaza y evitar el ataque. Este tipo de exploits resalta la importancia de herramientas que buscan protejan a los usuarios en un entorno donde la confianza ciega puede tener consecuencias costosas.