-

El mecanismo de consenso, los contratos inteligentes y la disponibilidad de datos son vulnerables.

-

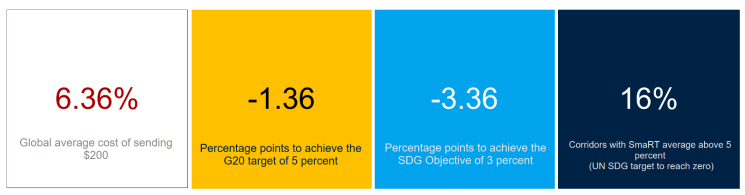

Google estima que Ethereum tiene más de USD 600.000 millones en valor total expuesto.

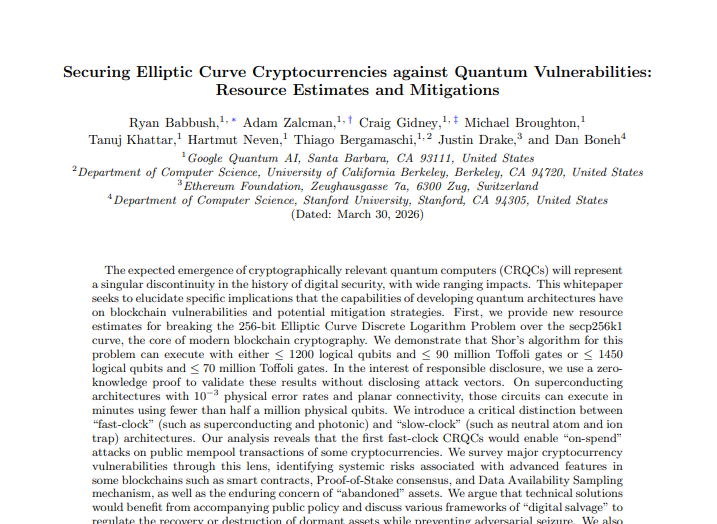

Un estudio de Google Quantum AI publicado este 30 de marzo asegura que una computadora cuántica podría romper la criptografía que protege las firmas de las transacciones de Bitcoin, sin embargo destaca que Ethereum podría tener mayor «superficie de ataque».

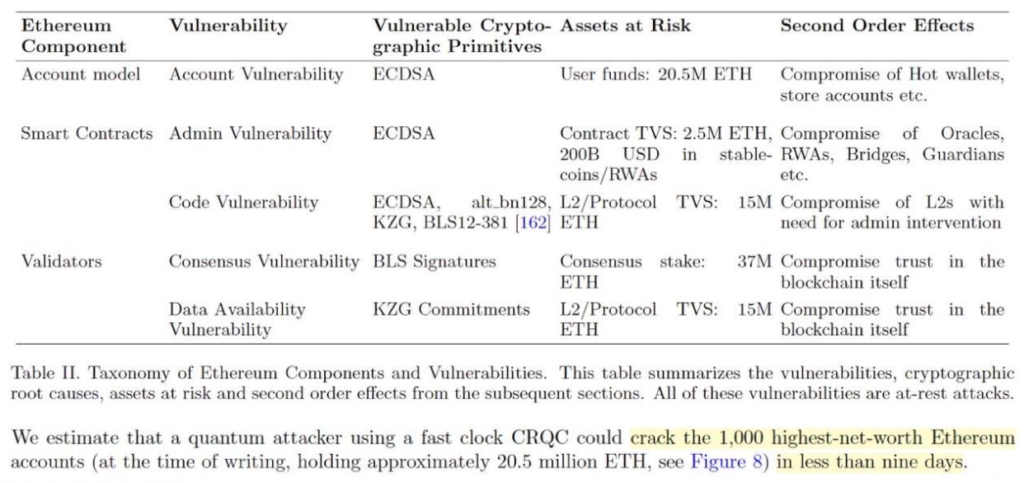

Mientras que en Bitcoin el riesgo recae sobre las claves privadas de los usuarios, Ethereum acumula cinco vulnerabilidades simultáneas en su modelo de cuentas, sus contratos inteligentes, su mecanismo de consenso y su infraestructura de disponibilidad de datos, de acuerdo al estudio de Google.

Adicionalmente, y conforme al paper de Google realizado en conjunto con la Fundación Ethereum (EF), las cinco vulnerabilidades cuánticas de Ethereum son todas de tipo «ataque en reposo». Eso significa que no requieren interceptar una transacción en tránsito, sino que operan sobre claves públicas ya expuestas en la cadena.

Primera vulnerabilidad: el modelo de cuentas de Ethereum

A diferencia de Bitcoin, donde un usuario puede generar una nueva dirección por cada transacción y mantener su clave pública oculta, Ethereum asocia la identidad de cada usuario a una cuenta persistente.

Desde el momento en que esa cuenta realiza su primera transacción, su clave pública queda expuesta en la red de forma permanente. Conforme al análisis de Google, una computadora cuántica de reloj rápido (una versión más potente de hardware cuántico) podría comprometer las 1.000 cuentas de mayor valor de Ethereum, que acumulan aproximadamente 20,5 millones de ETH, en menos de nueve días.

Segunda vulnerabilidad: los contratos inteligentes

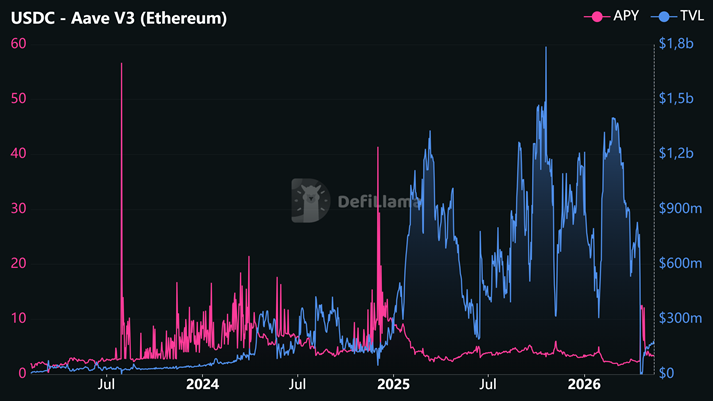

Los contratos inteligentes son programas que se ejecutan automáticamente en la red y pueden gestionar activos de terceros. Muchos de esos contratos tienen claves administrativas que permiten pausarlos, actualizarlos o extraer fondos.

A diferencia de los sistemas de seguridad tradicionales, donde las claves se reemplazan periódicamente para reducir el riesgo, las claves administrativas en los contratos inteligentes de Ethereum permanecen fijas y quedan expuestas en la cadena desde la primera vez que se usan.

De ese modo, un atacante con acceso a una computadora cuántica podría derivar la clave privada a partir de esa información pública y tomar control del contrato.

Según el estudio, al menos 70 contratos entre los 500 de mayor valor en Ethereum (con tenencias de unos 2,5 millones de ETH) son vulnerables a ese tipo de ataque. Google estima que comprometer esas 70 cuentas llevaría menos de 15 horas con una computadora cuántica de reloj rápido.

El riesgo de segundo orden es mayor: esas claves administran contratos que gestionan stablecoins y activos del mundo real (RWA) por un valor superior a los 200.000 millones de dólares.

Tercera vulnerabilidad: el código

Los contratos inteligentes de Ethereum dependen de primitivas criptográficas (funciones matemáticas básicas usadas para verificar firmas y pruebas) que hoy no incluyen ninguna opción poscuántica.

Las redes de segunda capa (L2) y los puentes entre cadenas heredan esas vulnerabilidades. Google estima el riesgo asociado en al menos 15 millones de ETH en valor total asegurado.

Cuarta vulnerabilidad: el consenso

Ethereum utiliza un mecanismo de Prueba de Participación (PoS) en el que miles de validadores votan para determinar qué bloques son válidos.

Para procesar eficientemente las firmas de los casi 1 millón de validadores actuales que tiene la red, Ethereum usa el esquema BLS, un protocolo que comprime miles de firmas en unas pocas decenas y que opera sobre una curva elíptica distinta a la de Bitcoin (ECDSA) pero igualmente vulnerable al algoritmo de Shor.

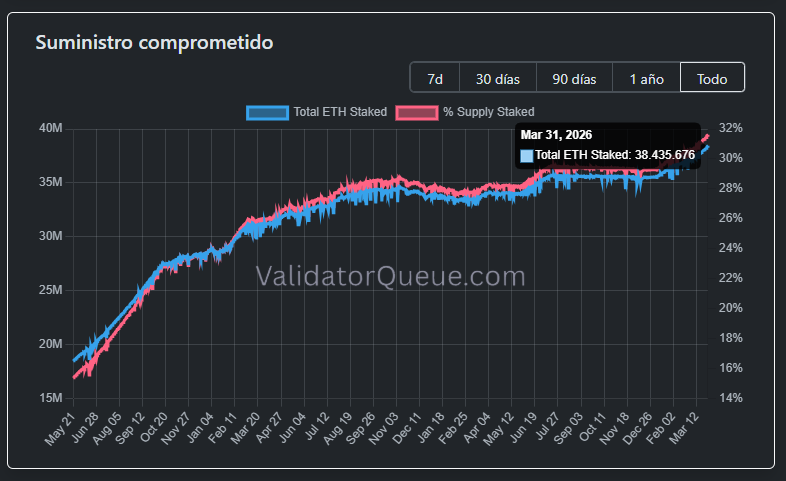

Según Google, el costo adicional de atacar BLS en Ethereum es menor respecto al necesario para comprometer Bitcoin. Eso significa que, si existiera un ordenador cuántico suficientemente potente, más de 38 millones de ETH bloqueados en el staking de la red estarían comprometidos. Esos 38 millones de ETH equivalen a casi USD 80.000 millones y representan más del 31% del suministro de ETH.

Las consecuencias irían más allá de la pérdida de fondos individuales. Un atacante que comprometa suficientes validadores podría emitir votos falsos en su nombre, introducir bloques fraudulentos o reorganizar la cadena, alterando qué transacciones se consideran válidas.

El propio protocolo penalizaría a los validadores comprometidos mediante slashing (un mecanismo que destruye parte del ETH bloqueado como garantía), pero eso no evitaría el daño estructural: si el ataque alcanza una masa crítica de validadores, la red podría perder su capacidad de finalizar transacciones o, en el peor caso, quedar bajo el control del atacante.

Por otro lado, en términos porcentuales, Bitcoin sufre una vulnerabilidad similar a la del staking de Ethereum, ya que un 33% del suministro actual de BTC estaría en riesgo frente a un ataque cuántico (casi 7 millones de bitcoins, USD 469.000 millones), como lo notificó CriptoNoticias. Esto producto de la reutilización de direcciones, principalmente.

Quinta vulnerabilidad: disponibilidad de datos

Ethereum utiliza el esquema KZG (un mecanismo criptográfico que permite a los validadores verificar que los datos publicados en la red existen y pueden reconstruirse sin descargarlos por completo) para garantizar la integridad de los datos que las redes L2 publican en la cadena principal.

Ese esquema tiene un punto de falla particular que Google identifica en su paper. Cuando KZG fue implementado en Ethereum, requirió una ceremonia de configuración única en la que miles de participantes generaron en conjunto un número secreto que luego debía ser destruido por todos.

El problema cuántico, conforme al análisis de Google, es que una computadora cuántica podría reconstruir ese secreto matemáticamente a partir de información que ya es pública. Y a diferencia de otros ataques cuánticos que deben repetirse por cada transacción, este requiere hacerse una sola vez: el secreto obtenido funciona como una llave permanente que permite falsificar pruebas de disponibilidad indefinidamente, y podría transferirse a actores sin acceso a hardware cuántico.

La única forma de neutralizarlo, según el paper, sería realizar una nueva ceremonia de configuración. Google estima el valor en riesgo asociado a este vector en unos 15 millones de ETH.

La advertencia de Vitalik y una ventaja compensatoria de Ethereum

Antes de que se publicara el paper de Google, Vitalik Buterin, el cofundador de Ethereum, ya había identificado públicamente los mismos puntos débiles. Como informó CriptoNoticias, en febrero pasado Buterin expuso los que para él son componentes vulnerables (consenso, disponibilidad de datos, firmas de cuentas externas y pruebas de conocimiento cero) y propuso soluciones para cada uno.

Por otro lado, el paper de Google reconoce que Ethereum tiene una ventaja que Bitcoin no frente a este desafío: la Fundación Ethereum, una organización sin fines de lucro, puede coordinar cambios de protocolo con mayor agilidad que la comunidad descentralizada de Bitcoin.

El estudio señala que esa capacidad de liderazgo centralizado, combinada con la disposición histórica de Ethereum a adoptar medidas de emergencia para preservar la integridad de la red, hace probable una transición a criptografía poscuántica más expedita en Ethereum que en Bitcoin.

Las soluciones que se desarrollan en el ecosistema

Mientras tanto, la Fundación Ethereum y la comunidad de desarrolladores avanzan en posibles cambios al protocolo. Entre otros, la organización financia investigaciones en criptografía poscuántica y evalúa propuestas concretas como las EIP-7693 y EIP-7932, orientadas a reemplazar los esquemas de firma actuales por alternativas resistentes a la cuántica.

El desarrollador de la Fundación Ignacio Hagopian fue directo sobre el alcance del desafío cuántico y las estructuras vulnerables de Ethereum: «todo eso tendría que cambiar».

El paper de Google no establece una fecha para la llegada de una computadora cuántica capaz de ejecutar estos ataques, y reconoce que el tiempo disponible para migrar todavía supera al necesario para hacerlo. Pero la combinación de cinco vectores de ataque simultáneos, activos por cientos de miles de millones de dólares expuestos y un ecosistema en plena expansión de activos tokenizados convierte a Ethereum en uno de los casos de mayor urgencia dentro del mundo de redes de criptoactivos.