-

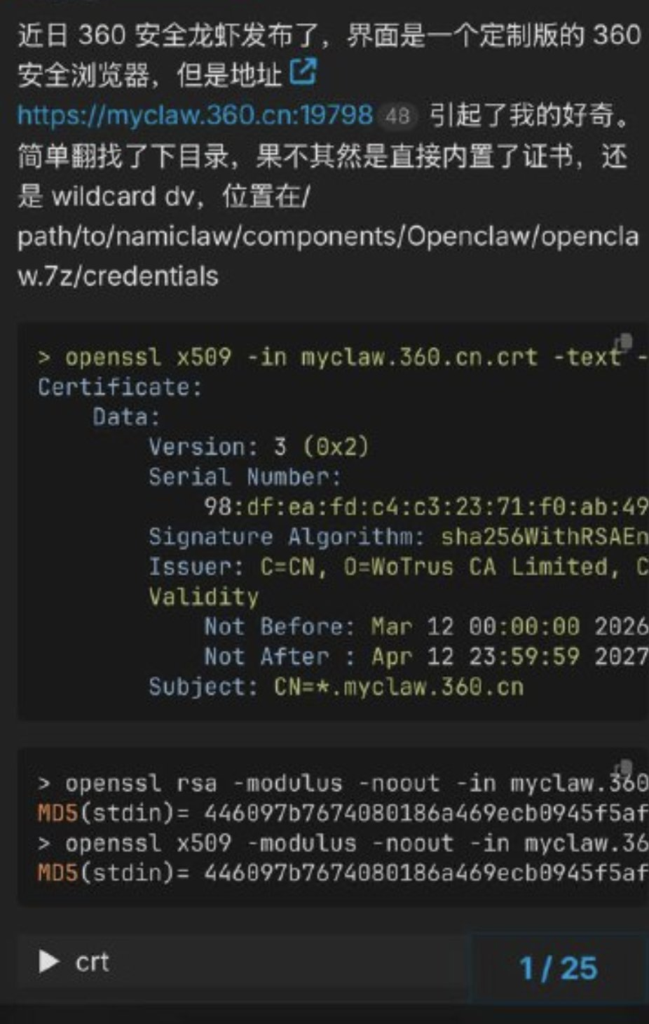

El archivo filtrado exponía la clave privada del dominio *.myclaw.360.cn en texto plano.

-

La firma revocó el certificado afectado tras dos días de exposición pública en su sitio oficial.

360 Security, la mayor empresa de ciberseguridad de China, expuso este 16 de marzo datos críticos en el paquete de instalación de su nuevo asistente de inteligencia artificial (IA), 360 Safety Lobster.

Investigadores de seguridad detectaron que el instalador distribuido públicamente incluía, de forma no cifrada, el certificado SSL y la clave privada RSA del dominio .my.claw.360.cn. Esta vulnerabilidad técnica permitía a terceros ejecutar ataques de intermediario (Man-in-the-Middle), facilitando la interceptación de tráfico cifrado y la suplantación de servidores oficiales de la compañía.

La filtración ocurre durante el auge en China de los «Lobster» (Langostinos), nombre con el que se conoce a los agentes de IA basados en el marco de código abierto OpenClaw. Se trata de asistentes que permiten automatizar tareas operativas, ejecutar scripts y gestionar APIs de forma autónoma en el sistema del usuario.

La alta demanda por estas herramientas ha provocado una competencia acelerada entre las tecnológicas chinas por ofrecer instaladores simplificados. Un entorno de lanzamientos rápidos donde la revisión exhaustiva de seguridad ha quedado relegada frente a la velocidad de despliegue.

Desde una perspectiva técnica, la inclusión de una clave privada en un software de distribución masiva representa un fallo de configuración de alta gravedad. Al comprometerse la infraestructura de clave pública (PKI) de la empresa, se invalida la confianza en las comunicaciones del dominio afectado.

Para una entidad que lidera el sector de la seguridad informática, la presencia de credenciales de servidor en un entorno de producción masiva evidencia una falla crítica en sus protocolos de integración y despliegue (CI/CD).

Este incidente se enmarca en una tendencia preocupante de filtraciones de datos durante 2026, donde la exposición de credenciales críticas ha comprometido infraestructuras globales.

Un caso reciente, reportado por CriptoNoticias, fue la filtración de credenciales de Binance, obtenidas mediante malware especializado, lo que subraya cómo el manejo inadecuado de claves de acceso y certificados se ha convertido en el principal vector de ataque en ecosistemas digitales de alta importancia.

Revocación de certificados y mitigación del riesgo

Tras la denuncia de la comunidad técnica, 360 Security confirmó que la filtración se originó por un «error operativo» durante el empaquetado del software de su asistente.

Como medida de mitigación, la empresa procedió a la revocación inmediata del certificado SSL afectado, lo que inhabilita técnicamente la clave privada filtrada para establecer nuevas conexiones seguras. Con esta acción, los sistemas operativos y navegadores identificarán cualquier intento de suplantación como una conexión no confiable, bloqueando el vector de ataque principal.

A pesar de la rápida respuesta técnica, el caso es calificado como grave debido al tiempo de exposición. La clave privada estuvo disponible para descarga pública durante dos días tras el lanzamiento oficial del asistente el 14 de marzo, periodo suficiente para que actores maliciosos la indexaran para ataques dirigidos.

El suceso demuestra que la urgencia por capitalizar el mercado de los asistentes de inteligencia artificial está comprometiendo auditorías de código fundamentales, incluso en las firmas de ciberseguridad más grandes de la región.