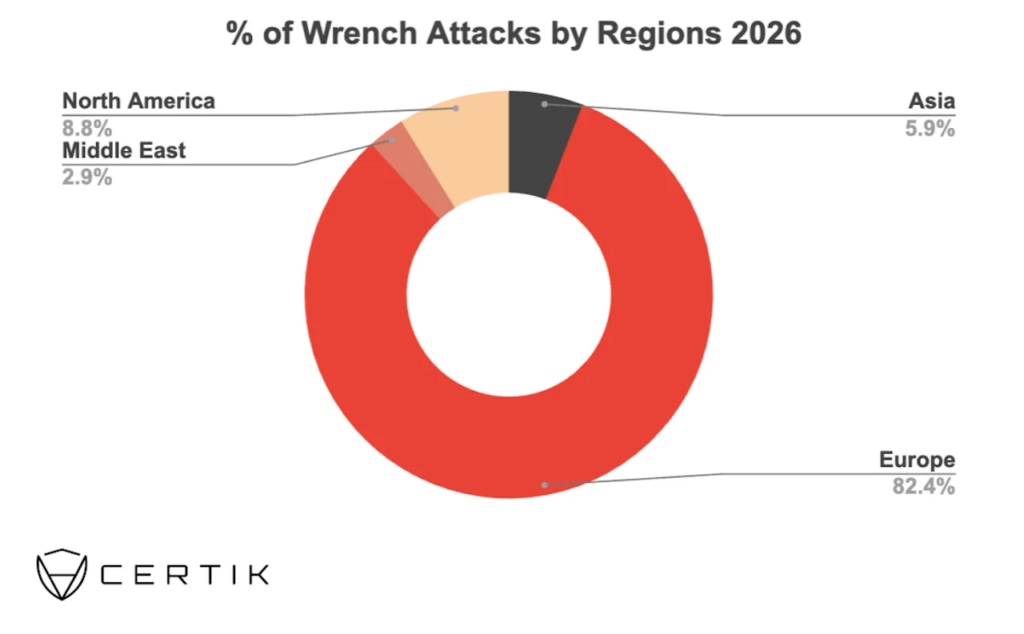

Un informe de la firma de seguridad CertiK, publicado el 8 de mayo de 2026, advierte que Europa se ha convertido en el principal foco mundial de los denominados ataques con llave inglesa, son «asaltos» físicos dirigidos a obtener el control de criptomonedas mediante coerción. Entre enero y abril de este año se registraron 34 incidentes verificados a nivel global, de los cuales 28 ocurrieron en territorio europeo, lo que representa el 82% del total.

El estudio, basado en casos confirmados y fuentes públicas, señala además un aumento interanual del 41% frente al mismo periodo de 2025, cuando se contabilizaron 24 incidentes. Las pérdidas asociadas —incluyendo robos efectivos, rescates pagados y fondos recuperados o congelados— alcanzan aproximadamente 101 millones de dólares en solo cuatro meses, con una proyección que sitúa el año en torno a 130 casos si la tendencia se mantiene.

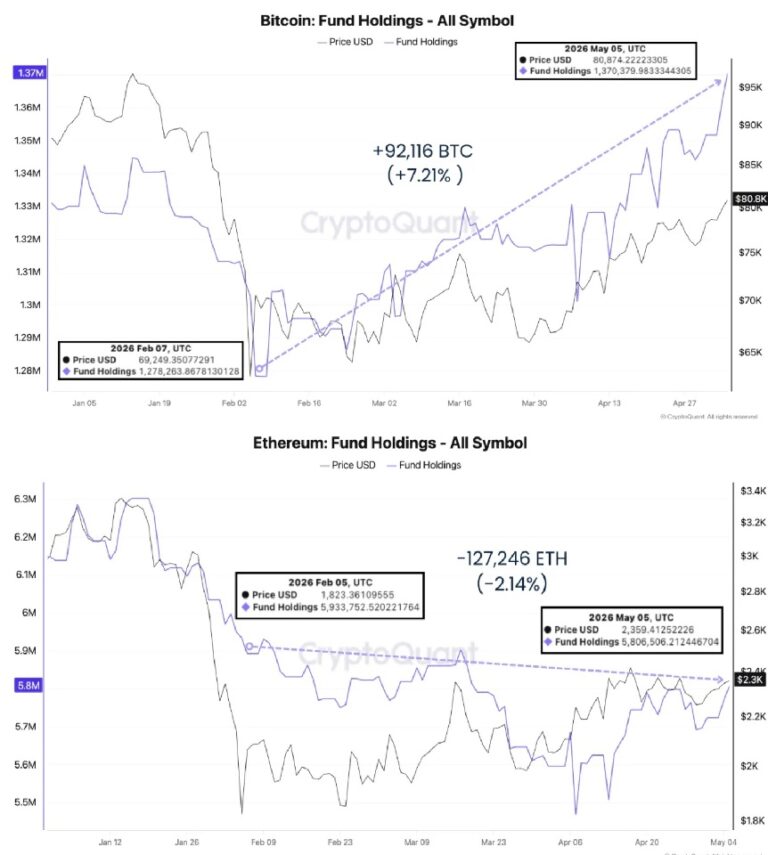

La distribución geográfica muestra un desplazamiento claro del fenómeno hacia Europa. Mientras el continente acumula la mayor parte de los ataques, otras regiones registran caídas significativas: Asia pasa de 25 a 2 incidentes, Norteamérica de 9 a 3 y Oriente Medio de 2 a 1 en el mismo periodo.

Dentro de Europa, Francia destaca como el principal punto de concentración. El informe documenta 24 incidentes en el país, frente a los 4 del mismo periodo del año anterior. Este aumento está vinculado a varios factores estructurales, entre ellos la alta presencia de empresas del sector de criptomonedas, la exposición pública de figuras relevantes y la circulación de datos sensibles procedentes de filtraciones en organismos públicos y privados.

En este sentido, el informe menciona investigaciones en curso sobre el uso indebido de sistemas fiscales en Francia, donde empleados habrían accedido a información de contribuyentes para extraer datos relacionados con tenencias de criptomonedas. Estos datos habrían sido posteriormente utilizados por redes criminales para identificar objetivos.

Los datos filtrados son la puerta de acceso

El análisis también identifica un cambio en la metodología de los atacantes. A diferencia de etapas anteriores, el acceso a información personal detallada —como direcciones, patrimonio o actividad financiera— reduce la necesidad de vigilancia física previa. Esto ha favorecido un modelo de “selección basada en datos”, en el que las víctimas son elegidas a partir de bases de datos filtradas o adquiridas ilegalmente.

Otro elemento relevante es el uso de familiares o personas cercanas como mecanismo de presión. Según el informe, más de la mitad de los casos en Francia implican amenazas o ataques dirigidos a entornos familiares, incluidos cónyuges, hijos o incluso padres de edad avanzada, lo que amplifica el impacto psicológico y operativo sobre las víctimas.

El documento también recoge varios casos representativos del periodo. Entre ellos se encuentra el secuestro de la madre de una periodista en Estados Unidos, con una demanda de rescate en bitcoin (BTC), y un ataque en el que un desarrollador fue forzado a transferir aproximadamente 24 millones de dólares en activos digitales bajo amenazas físicas. También se documenta el asesinato de un empresario vinculado al sector en Turquía tras un conflicto previo relacionado con criptomonedas.

En conjunto, el informe concluye que el riesgo dentro del ecosistema ha evolucionado desde un plano puramente técnico hacia una dimensión física centrada en la identidad, tal como reportó CriptoNoticias. A medida que mejoran las medidas de seguridad en redes y wallets, el punto débil se traslada al usuario y su exposición personal.

Como medida preventiva, expertos en seguridad recomiendan reducir la exposición pública de posesiones en criptomonedas, evitar la divulgación de información financiera en redes sociales o eventos, segmentar el almacenamiento de activos, y utilizar sistemas de custodia compartida o soluciones institucionales cuando sea posible. También se insiste en la importancia de la discreción digital y la minimización de datos personales accesibles en línea, ya que estos se han convertido en el principal vector de selección de objetivos.