-

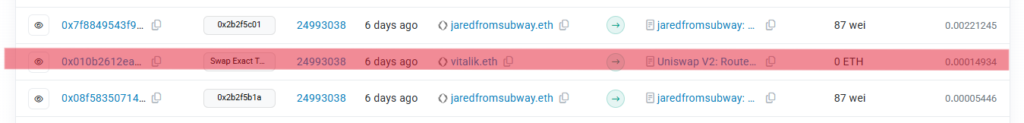

El bot desplegó USD 1,14 millones en capital para extraer entre USD 5 y 15 de la operación.

-

Buterin propuso en marzo los mempools cifrados como solución a este tipo de ataques.

Una wallet asociada a Vitalik Buterin, cofundador de Ethereum, fue víctima de un tipo de ataque on-chain denominado como sandwich MEV (máximo valor extraíble), ejecutado por el bot que opera bajo el nombre ‘jaredfromsubway.eth’. El ataque se efectuó en el bloque 24993038, procesado el 30 de abril, según datos del explorador etherscan.

Un ataque sandwich ocurre cuando un bot detecta una transacción grande pendiente por confirmación en el mempool. Este coloca dos transacciones propias alrededor de la víctima: una antes y una después. La primera operación compra el token que el usuario quiere vender, empujando su precio hacia arriba; la segunda lo vende de inmediato.

Como resultado, el usuario, en este caso Vitalik, queda atrapado en el medio y recibe menos dinero del que habría obtenido sin la interferencia.

La wallet asociada a Buterin estaba vendiendo 751.644 tokens XDB (digitalbits) en Uniswap V2, un protocolo de intercambio descentralizado sobre Ethereum, por un valor de apenas USD 110.

Para interceptar esa operación, el bot desplegó aproximadamente USD 1,14 millones en capital (el volumen necesario para mover el precio del token en un pool de baja liquidez) y extrajo entre USD 5 y 15 de diferencia.

Según el analista e investigador conocido en X como Uttam, Buterin liquida periódicamente tokens recibidos como airdrop y destina los fondos a donaciones benéficas, por lo que, de ser así, el ataque sandwich no solo afectó al cofundador de Ethereum sino al destino final de esos fondos.

El cofundador de Ethereum, con propuestas pero sin solución

A comienzos de marzo pasado, el propio Vitalik había publicado sus ideas para frenar este tipo de ataques. Entre las soluciones que planteó figura el mempool cifrado. Se trata de un mecanismo por el cual las transacciones viajarían encriptadas hasta ser incluidas en un bloque, impidiendo que cualquier bot las detecte y las intercepte antes de confirmarse.

También señaló mejoras en la capa de red para que las transacciones no viajen expuestas entre el usuario y el bloque, reduciendo la ventana en que un actor hostil puede verlas y actuar.

Sin embargo, ninguna de esas soluciones está implementada en Ethereum y, mientras tanto, bots como jaredfromsubway.eth siguen operando sobre el mempool público, sin distinción de víctimas.